Group-IB ผู้นำในการสร้างสรรค์เทคโนโลยีด้านความมั่นคงปลอดภัยไซเบอร์เพื่อการสืบสวน, ป้องกัน และต่อสู้กับอาชญากรรมไซเบอร์ ได้เปิดเผยข้อมูลภาพรวมภูมิทัศน์ภัยคุกคามไซเบอร์ในภูมิภาคเอเชียแปซิฟิก (APAC) สำหรับปี 2023/2024 ผ่านการเผยแพร่รายงาน Hi-Tech Crime Trends ประจำปี โดยภายในรายงานดังกล่าวจะนำเสนอถึงผลการวิเคราะห์ข้อมูลเชิงลึกว่าความท้าทายด้านความมั่นคงปลอดภัยไซเบอร์ในภูมิภาคเอเชียแปซิฟิกมีวิวัฒนาการที่เปลี่ยนแปลงไปอย่างไร ซึ่งก่อนหน้านี้เมื่อปี 2023 นักวิจัยจาก Group-IB ได้ค้นพบการเพิ่มขึ้นของจำนวนกรณีการโจมตีขโมยข้อมูลบัตรเครดิตที่ออกโดยธนาคารในภูมิภาคเอเชียแปซิฟิกถึง 64% ซึ่งเป็นที่น่าสนใจว่าออสเตรเลียนั้นเป็นอันดับหนึ่งในรายการดังกล่าวที่มีบัตรเครดิตถูกขโมยข้อมูลบัตรเครดิตมากถึง 255,910 ใบ ในขณะที่เหตุการณ์การโจมตีด้วย Ransomware ในภูมิภาคเอเชียแปซิฟิกนั้นก็มากขึ้นถึง 39% ในปี 2023 โดยมีธุรกิจในอุตสาหกรรมการผลิตและอสังหาริมทรัพย์ที่ตกเป็นเหยื่อสูงที่สุด นอกจากนี้ ออสเตรเลียและอินเดียก็ยังคงรักษาตำแหน่งของการเป็นประเทศที่ตกเป็นเหยื่อของการโจมตีจาก Ransomware-as-a-Service (RaaS) สูงที่สุดอยู่เช่นเคย ส่วนผู้ขโมยข้อมูลนั้นก็ได้สร้างความน่ากังวลเป็นอย่างมาก เนื่องจากมีอุปกรณ์ภายในภูมิภาคเอเชียแปซิฟิกมากถึง 399,682 ชุดที่ตกเป็นเหยื่อ และถูกนำข้อมูล Log ภายในอุปกรณ์ออกไปเผยแพร่บน Underground Clouds of Logs (UCL) รวมถึงยังมีอุปกรณ์อีก 1,530,978 ชุดที่ถูกนำข้อมูล Log ไปเผยแพร่ในตลาดใต้ดิน

ภูมิภาคเอเชียแปซิฟิกตกเป็นเป้าการโจมตี

นักวิจัยจาก Group-IB พบว่าภูมิภาคเอเชียแปซิฟิกเคยเป็นสนามรบใหญ่ระดับโลกสำหรับ Advanced Persistent Threat (APT) ในปีที่แล้ว ในภาพรวมนั้น สำหรับปี 2023 ที่ผ่านมา Group-IB สามารถจำแนกการโจมตีทั่วโลกได้ถึง 523 ครั้งที่มีความเกี่ยวข้องกับภาครัฐ ซึ่งการโจมตีที่มุ่งเป้าต่อองค์กรในภูมิภาคเอเชียแปซิฟิกนั้นมีสัดส่วนมากถึง 34% เทียบกับทั่วโลก โดยผู้เชี่ยวชาญจาก Group-IB ได้เสริมว่าเหตุนี้อาจเกิดขึ้นเพราะมีการพัฒนาเทคโนโลยีทางการเงินเป็นปริมาณมากในภูมิภาคนี้ที่เป็นศูนย์กลางทางการเงินระดับโลก รวมถึงยังมีปัจจัยจากความตึงเครียดทางภูมิศาสตร์การเมืองมาเกี่ยวข้องอีกด้วย

ปี 2023 เป็นปีขาขึ้นของเหล่าภัยคุกคามที่ต่อเนื่องและซับซ้อนเป็นอย่างมาก โดยทีม Threat Intelligence ของ Group-IB ได้ตรวจพบ APT ที่ยังไม่เคยมีใครพบมาก่อนถึงสองรายการ ได้แก่ Dark Pink (ซึ่งมุ่งเป้าการโจมตีไปยังภูมิภาคเอเชียแปซิฟิกและยุโรป) และ Lotus Bane (ซึ่งมุ่งเป้าการโจมตีไปยังเวียดนาม) โดยในช่วงปลายปี นักวิจัยจาก Group-IB ก็ได้เปิดเผยถึงการค้นพบ iOS Trojan แรกที่ทำการรวบรวมข้อมูลชีวภาพภายใต้ชื่อ GoldPickaxe.iOS ที่มุ่งเป้าโจมตีไปยังผู้ใช้งานในประเทศไทยและเวียดนามเหมือน Trojan วงศ์เดียวกันบนระบบปฏิบัติการ Android ซึ่งเชื่อว่า Trojan เหล่านี้คงไม่หยุดการโจมตีเพียงแค่สองประเทศนี้เท่านั้น ทั้งนี้ระบบปฏิบัติการของ Apple ก็ได้ตกเป็นเป้าหมายของผู้โจมตีมากขึ้น ซึ่งมีหลักฐานคือการค้นพบ iOS Trojan จำนวนมากขึ้น และมีผู้ขโมยข้อมูลที่มุ่งพัฒนาวิธีการใหม่ๆ สำหรับการโจมตี macOS มาแลกเปลี่ยนกันในตลาดใต้ดิน

พงศาวดาร Ransomware: พายุยังคงโหมกระหน่ำอย่างต่อเนื่องในปี 2023

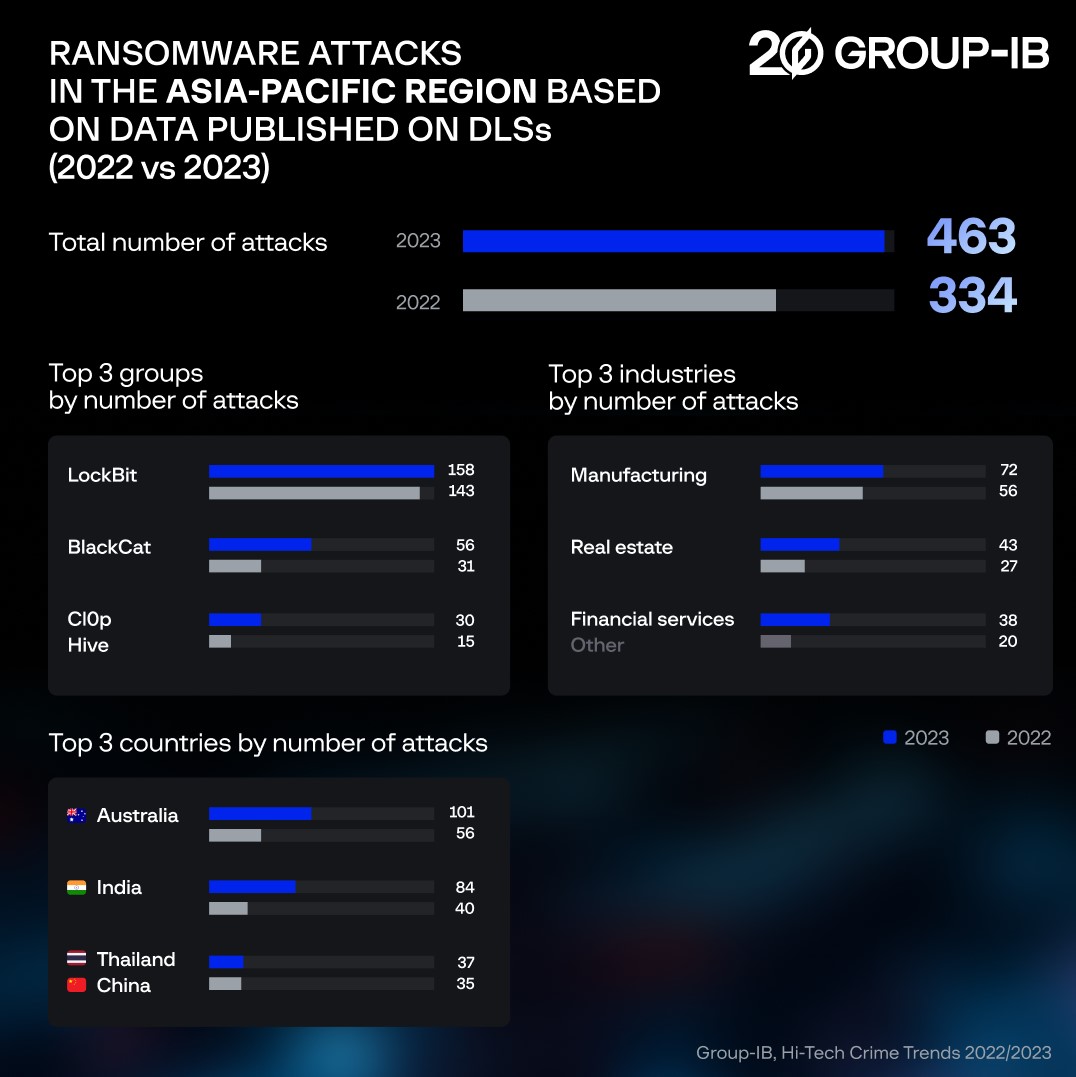

การแพร่ระบาดอย่างรวดเร็วของการโจมตีด้วย Ransomware ก็ยังคงเกิดขึ้นในปีที่ผ่านมา โดยมีจำนวนของบริษัทที่ตกเป็นเหยื่อของการโจมตีระบบสำคัญและการเผยแพร่ข้อมูลความลับของธุรกิจเพิ่มขึ้น ในปีที่แล้ว Group-IB ตรวจพบว่ามีบริษัท 463 แห่งในภูมิภาคเอเชียแปซิฟิกที่ถูกเผยแพร่ข้อมูลบน Data Leak Site (DLS) ของ Ransomware ซึ่งสามารถตีความได้ว่ามีการโจมตีลักษณะนี้จนสำเร็จเพิ่มขึ้นประมาณ 39% เมื่อเทียบกับปีก่อนหน้าซึ่งมีข้อมูลของบริษัทที่ตกเป็นเหยื่อ 334 แห่งถูกเผยแพร่บน DLS

ในปี 2023 อุตสาหกรรมโรงงานและการผลิตได้ตกเป็นเป้าหมายบ่อยครั้งที่สุดในภูมิภาคนี้ โดยนับเป็นสัดส่วน 16% ของบริษัทซึ่งตกเป็นเหยื่อและถูกเผยแพร่ข้อมูลบน DLS ในขณะที่อุตสาหกรรมอสังหาริมทรัพย์นั้นตกเป็นเหยื่อมากเป็นอันดับที่สอง โดยนับเป็นสัดส่วน 9% ของการโจมตีทั้งหมดที่เกิดขึ้นในภูมิภาค ส่วนทางด้านอุตสาหกรรมการเงินนั้นตามมาเป็นอันดับที่สามจากการตกเป็นเป้าหมายของการโจมตี 8%

เมื่อพิจารณาในแง่มุมของผู้โจมตีด้วย Ransomware ที่มีการปฏิบัติการมากที่สุดในภูมิภาค LockBit ถูกนับเป็นอันดับหนึ่งด้วยการมีเหยื่อมากถึง 34% จากเหยื่อทั้งหมดในภูมิภาคเอเชียแปซิฟิกที่ถูกเผยแพร่ข้อมูลบน DLS ตามมาด้วย BlackCat (ALPHV) ที่เป็นอันดับสองด้วยสัดส่วน 12% ของการโจมตี และ Cl0p ที่เป็นอันดับสามด้วยสัดส่วน 6% จากเหยื่อของการโจมตีด้วย Ransomware ทั้งหมดในภูมิภาคเอเชียแปซิฟิก

ในปี 2023 ออสเตรเลีย (ซึ่งเป็นอับดับหนึ่งในการตกเป็นเป้าหมายของการโจมตีที่บ่อยที่สุด) ตกเป็นเหยื่อของการโจมตีด้วย Ramsomware และถูกเผยแพร่ข้อมูลบน DLS เพิ่มขึ้นถึง 80% โดยมีเหยื่อเพิ่มจาก 56 รายในปี 2022 เป็น 101 รายในปีที่ผ่านมา เช่นเดียวกับอินเดียที่ตกเป็นเหยื่อเพิ่มขึ้นถึง 110% โดยมีเหยื่อเพิ่มจาก 40 รายเป็น 84 ราย ภูมิทัศน์ของภัยคุกคามจาก Ransomware ในประเทศไทยก็เพิ่มขึ้นเช่นเดียวกัน ด้วยอัตราการเติบโต 28% จากเหยื่อที่ถูกเผยแพร่ข้อมูลบน DLS 29 รายเป็น 37 ราย ซึ่งประเด็นที่น่าสนใจก็คือ จำนวนของผู้ที่ตกเป็นเหยื่อของการโจมตีด้วย Ransomware ที่แท้จริงนั้นน่าจะมีปริมาณที่สูงกว่านี้เป็นอย่างมาก จากการที่มีเหยื่อหลายรายเลือกที่จะจ่ายค่าไถ่ และกลุ่มผู้โจมตีด้วย Ransomware บางกลุ่มก็ไม่ได้มีการใช้งาน DLS แต่อย่างใด

ตลาดเริ่มชะลอตัว: การดำเนินการของ Broker เชื่องช้าลง

ผู้ให้บริการ Ransomware ซึ่งเป็นผู้ขายช่องทางการเข้าถึงระบบเครือข่ายขององค์กรบน Dark Web ที่เป็นที่รู้จักในนามของ Initial Access Broker (IAB) มีการปรับตัวตามความต้องการของผู้โจมตีรายอื่นๆ ในภูมิภาคเอเชียแปซิฟิกนั้น ก็เริ่มมีการชะลอการดำเนินงานลงเล็กน้อย โดยในปี 2023 ช่องทางการเข้าถึงระบบเครือข่ายของบริษัทในภูมิภาคเอเชียแปซิฟิกนั้นถูกวางจำหน่ายด้วยกัน 439 ครั้ง ลดลง 3% เมื่อเทียบกับปี 2022 ที่มีการวางขายอยู่ 453 ครั้ง การชะลอตัวนี้อาจเป็นเพราะ Broker ที่ดำเนินการโจมตีด้วย RaaS เองมีจำนวนมากขึ้น

อุตสาหกรรมที่ได้รับผลกระทบมากที่สุดจากการขายช่องทางการเข้าถึงระบบเครือข่ายของภูมิภาคนี้ในปี 2023 คือกลุ่มพื้นที่อาคารปฏิบัติการทางทหารและองค์กรภาครัฐ (โดยมีสัดส่วนถึง 11% จากการจำหน่ายช่องทางการเข้าถึงเครือข่ายในภูมิภาคนี้) ในขณะที่อุตสาหกรรมโรงงานและการผลิตตามมาเป็นอันดับสอง (9% จากการจำหน่ายช่องทางการเข้าถึงเครือข่ายในภูมิภาคนี้) ส่วนอุตสาหกรรมการเงินนั้นตามมาเป็นอันดับสาม (7% จากการจำหน่ายช่องทางการเข้าถึงเครือข่ายในภูมิภาคนี้)

หากพิจารณาถึงประเทศที่ได้รับผลกระทบมากที่สุด อินเดียนั้นตกเป็นอันดับหนึ่งจากการถูกวางจำหน่ายช่องทางการเข้าถึงเครือข่ายถึง 81 รายการ นับเป็น 19% ของช่องทางการเข้าถึงเครือข่ายในภูมิภาคนี้ที่ถูกตรวจพบโดยนักวิเคราะห์จาก Group-IB ส่วนตัวเลขช่องทางการเข้าถึงเครือข่ายองค์กรในประเทศจีนนั้นเติบโตเพิ่มขึ้นถึง 66% ในขณะที่สิงคโปร์ก็มีอัตราที่สูงขึ้นถึง 67% จากการถูกวางจำหน่ายช่องทางการเข้าถึงเครือข่าย 12 รายการที่เพิ่มขึ้นเป็น 20 รายการจากการตรวจสอบของ Group-IB โดยผู้วางจำหน่ายช่องทางการเข้าถึงเครือข่ายที่มีการปฏิบัติการมากที่สุดในภูมิภาคนั้นคือ sganarelle โดยตลอดทั้งปี 2023 ที่ผ่านมา sganarelle ได้วางจำหน่ายช่องทางการเข้าถึงเครือข่ายมากถึง 140 รายการ โดยมี 24% ที่มุ่งเป้าไปยังเหยื่อในภูมิภาคเอเชียแปซิฟิก

แรคคูนและผองเพื่อนทำการขโมยข้อมูล

ข้อมูล Log จากผู้ขโมยข้อมูลนั้นได้กลายเป็นหนึ่งในช่องทางหลักสำหรับเหล่าอาชญากรไซเบอร์ที่จะใช้ในการเข้าถึงเครือข่ายขององค์กร เพราะเป็นวิธีการที่ง่ายและได้ผล โดยผู้ขโมยข้อมูลนี้จะใช้ Malware กลุ่มที่ทำการารวบรวมข้อมูลยืนยันตัวตนซึ่งถูกบันทึกอยู่ในเบราว์เซอร์, ข้อมูลบัตรเครดิตจากธนาคาร, ข้อมูลกระเป๋าเงินคริปโต, คุกกี้, ประวัติการเยี่ยมชมเว็บไซต์ และข้อมูลอื่นๆ จากเบราว์เซอร์ที่ถูกติดตั้งบนเครื่องของเหยื่อที่มี Malware นั้นๆ อยู่

Underground Clouds of Logs (UCL) ที่ใช้งานได้ฟรีนี้ได้กลายเป็นหนึ่งในแหล่งข้อมูลหลักเกี่ยวกับอุปกรณ์ที่ติด Malware โดยในปีที่ผ่านมา มีจำนวนอุปกรณ์ที่ตกเป็นเหยื่อโดยไม่ซ้ำกันเพิ่มขึ้น 23% ในภูมิภาคเอเชียแปซิฟิกที่ถูกเผยแพร่ข้อมูล Log บน UCL จนมีจำนวนเกือบ 400,000 ราย ซึ่งอินเดียและเวียดนามนั้นก็ยังคงตกเป็นเหยื่อที่ถูกโจมตีมากที่สุดในภูมิภาคเอเชียแปซิฟิก

ตลาดใต้ดินเองก็มีการเติบโตเช่นกัน โดยแม้ว่าจะมีความแตกต่างจาก UCL ซึ่งข้อมูล Log จำนวนมากนั้นถูกเผยแพร่ให้เข้าถึงได้โดยไม่มีค่าใช้จ่าย ตลาดใต้ดินนั้นจะมุ่งเน้นการขายข้อมูล Log จากอุปกรณ์ที่ตกเป็นเหยื่อโดยเหล่าผู้ขโมยข้อมูลเท่านั้น ซึ่งในปี 2023 ก็มีการเติบโตเพิ่มขึ้น 36% เมื่อเทียบกับปี 2022 และจำนวนของอุปกรณ์ภายในภูมิภาคเอเชียแปซิฟิกที่ถูกวางขายนั้นก็มีจำนวนมากถึง 1,530,978 รายการ อินเดียยังคงตกเป็นเป้าหมายหลักอยู่ จากข้อมูล Log ที่ถูกตรวจพบในตลาดใต้ดินในปี 2023 มากถึง 461,893 รายการ โดย RedLine Stealer, Raccoon, META และ LummaC2 คือผู้ขโมยข้อมูลที่ได้รับความนิยมสูงสุดจากเหล่าอาชญากรไซเบอร์ที่มุ่งเป้าโจมตีมายังภูมิภาคนี้

การขโมยข้อมูลบัตรกลับมาได้รับความนิยมอีกครั้ง

หลังจากที่มีการชะลอตัวลงไปในช่วงไม่กี่ปีที่ผ่านมา ตลาดของการขายข้อมูลบัตรอย่างผิดกฎหมายก็กลับมาอีกครั้ง โดยมีการพบแนวโน้มของการใช้ JavaScript sniffers (JS-sniffers) ที่เติบโตมากขึ้น และการเติบโตของเหล่านักขโมยข้อมูลที่ได้รับความนิยมมากขึ้น ซึ่งปี 2023 ที่ผ่านมา ทางนักวิจัยจาก Group-IB ได้ตรวจพบการเติบโตของจำนวนบัตรที่ถูกขโมยข้อมูลซึ่งออกโดยธนาคารในภูมิภาคเอเชียแปซิฟิกมากขึ้นถึง 64%

ออสเตรเลียนั้นถูกขโมยข้อมูลบัตรเครดิตมากขึ้นถึง 27% เพิ่มจาก 177,625 ใบในปี 2022 เป็น 225,910 ใบในปี 2023 ส่วนอินเดียและจีนนั้นมีการตรวจพบว่ามีบัตรที่ถูกขโมยข้อมูลเพิ่มขึ้นถึง 83% และ 183% ตามลำดับ ทำให้มีจำนวนบัตรที่ถูกขโมยข้อมูลมากถึง 100,884 ใบและ 89,798 ใบตามลำดับในปี 2023 ทางด้านญี่ปุ่นและสิงคโปร์เองก็มีการโจมตีลักษณะนี้เพิ่มขึ้นไม่น้อยเช่นกัน โดยมีบัตรที่ถูกขโมยข้อมูลมากถึง 85,920 ใบและ 64,545 ใบ นับเป็นการเติบโต 116% และ 170% ตามลำดับ

กรณีข้อมูลรั่วไหลเพิ่มขึ้นอย่างถาโถม

ในปี 2023 มีการตรวจพบข้อมูลรั่วไหลสู่สาธารณะในภูมิภาคเอเชียแปซิฟิกเพิ่มขึ้น 338 รายการ แต่มีเพียงฐานข้อมูลแค่ 5% เท่านั้นมีมีข้อมูลรหัสผ่านอยู่ด้วย โดยในกรณีข้อมูลรั่วไหลเหล่านี้ มีข้อความมากกว่า 412 ล้านรายการที่มีข้อมูลของผู้ใช้งานอยู่ถูกเข้าถึง ซึ่งอินเดีย, อินโดนีเซีย และประเทศไทยนั้นตกเป็นเป้าของการโจมตีลักษณะนี้มากที่สุด โดยมีข้อมูลที่รั่วไหล 121 รายการ, 58 รายการ และ 30 รายการตามลำดับ

รายงาน Hi-Tech Crime Trends 23/24 โดย Group-IB ได้ชี้ให้เห็นถึงพฤติกรรมของผู้โจมตีที่เปลี่ยนแปลงไป เช่น การเกิดขึ้นของ TTP ใหม่ และแนวโน้มอื่นๆ ที่ครอบคลุมถึงทุกประเด็นซึ่งจะกลายเป็นสิ่งที่นิยามวิวัฒนาการของภัยคุกคามทางไซเบอร์ได้ คุณสามารถดาวน์โหลดรายงานดังกล่าวได้ที่ https://www.group-ib.com/resources/research-hub/hi-tech-crime-trends-2023-apac/

เกี่ยวกับรายงาน Hi-Tech Crime Trends

Group-IB ได้เริ่มนำเสนอรายงานประจำปีตั้งแต่ปี 2012 โดยการรวบรวมข้อมูลจากผลการสืบสวนของบริษัทและองค์ความรู้ที่ได้จาการทำ Incident Response ทั่วโลก โดยรายงานฉบับนี้จะทำเสนอถึงการทำนายแนวโน้มรายปีที่ได้รับความเชื่อมั่นเป็นอย่างดีในแง่ของความแม่นยำ และกลายเป็นคู่มือเชิงปฏิบัติการแก่เหล่าผู้เชี่ยวชาญในหลากหลายสาขา ไม่ว่าจะเป็น การบริหารจัดการความเสี่ยง, การทำ Digital Business Transformation, การวางแผนเชิงกลยุทธ์ด้านความมั่นคงปลอดภัยไซเบอร์ ไปจนถึงการลงทุนด้านการป้องกันระบบสารสนเทศ ในขณะที่สำหรับเหล่าผู้เชี่ยวชาญทางเทคนิค เช่น CISO, ทีม SOC, ทีม DFIR, นักวิจัย, นักวิเคราะห์ Malware รวมถึงผู้เชี่ยวชาญด้านการทำ Threat Hunting รายงานฉบับนี้จาก Group-IB จะสร้างโอกาสในการวิเคราะห์ถึงนโยบายด้านความมั่นคงปลอดภัยไซเบอร์ที่เกี่ยวข้อง, การปรับแต่งการตั้งค่าด้านความมั่นคงปลอดภัยสำหรับระบบต่างๆ และเสริมความเชี่ยวชาญในการรับมือกับภัยคุกคามไซเบอร์ที่เกี่ยวข้องในอุตสาหกรรมที่ทำงานอยู่

ในปีนี้ Group-IB ได้มีการปรับปรุงครั้งสำคัญหลายประการให้กับรายงาน Hi-Tech Crime Trends เพื่อส่งมอบข้อมูลที่แม่นยำและเป็นประโยชน์มากขึ้นแก่ผู้อ่าน ประการแรกนั้นก็คือ Group-IB ได้ทำการปรับกรอบเวลาของรายงานให้ตรงยกับปีปฏิทิน ประการที่สองนั้นก็คือ Group-IB ได้มีการนำเสนอข้อมูลเชิงกลยุทธ์สำหรับแต่ละภูมิภาคภายในเนื้อหาแต่ละบท นอกจากนี้ยังมีการนำเสนอเนื้อหาในบทเฉพาะที่มุ่งเน้นถึงภัยคุกคาม AI เป็นหลัก พร้อมทำการเจาะลึกถึงวิธีการที่อาชญากรไซเบอร์จะประยุกต์ใช้บริการเหล่านี้ในการก่ออาชญากรรม

ด้วยการใช้เครื่องมือเฉพาะเพื่อติดตามระบบโครงสร้างพื้นฐานที่เหล่าอาชญากรไซเบอร์ใช้งาน รวมถึงการศึกษางานวิจัยโดยทีมผู้รักษาความมั่นคงปลอดภัยไซเบอร์ทั่วโลกหลายทีม ผู้เชี่ยวชาญของ Group-IB จึงสามารถจำแนกและยืนยันรูปแบบที่พบได้บ่อยครั้งในแต่ละปี เพื่อนำมาสร้างเป็นภาพรวมทิศทางการพัฒนาของภัยคุกคามไซเบอร์ทั่วโลก และกลายเป็นรากฐานของการทำนายแนวโน้มในอนาคตภายในรายงานฉบับนี้ เพื่อช่วยให้ธุรกิจทั่วโลกสามารถวางกลยุทธ์ด้านการรักษาความมั่นคงปลอดภัยไซเบอร์โดยอ้างอิงจากภัยคุกคามที่เกี่ยวข้องได้

ผู้ที่สนใจสามารถทำการเข้าถึงบทการวิเคราะห์อื่นๆ เพิ่มเติมได้ที่ Research Hub ของ Group-IB